Stärken Sie Ihr Sicherheitsteam mit KI-gestützter Erkennung und Reaktion auf Bedrohungen

Zunehmende Bedrohungen, wachsende Risiken

der Unternehmen sagen, dass APTs immer raffinierter werden.

der CISOs sehen in KI-gesteuerten Cyber-Bedrohungen ein wachsendes Risiko.

der Sicherheits- und Risikoverantwortlichen können Daten sichern und gleichzeitig Geschäftsziele unterstützen.

Wir unterstützen Sicherheitsteams dabei, wichtige Herausforderungen erfolgreich zu meistern:

Komplexe Bedrohungen erkennen

Verhaltensbasierte KI erkennt APT-Beacons, Zero-Day-Exploits und Insider-Missbrauch sofort nach ihrem Auftreten und fängt so Bedrohungen ab, die Signatur-Tools umgehen.

Weniger Fehlalarme, mehr Fokus

Durch intelligente Risikobewertung werden Fehlalarme minimiert und relevante Vorfälle priorisiert – für eine effiziente und entlastete Analyse.

Ressourcenknappheit und Zeitdruck in der Incident Response

Durch die automatisierte Integration in SOAR- und SIEM-Plattformen lassen sich Playbooks ausführen und kompromittierte Hosts in Sekundenschnelle isolieren. Das verkürzt die Reaktionszeiten erheblich und entlastet überlastete Sicherheitsteams spürbar.

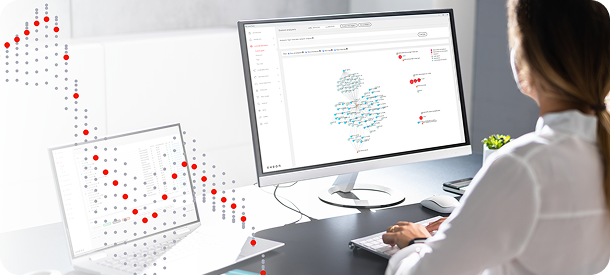

Visibility

Exeon analysiert Telemetriedaten aus allen Bereichen Ihres Netzwerks – Cloud, On-Premise und OT –, sodass versteckte Schwachstellen, Abweichungen von Richtlinien und verdächtiges Verhalten aufgedeckt werden, bevor sie zu Sicherheitsverletzungen führen.

Erkennen, worauf es ankommt

KI-gestützte Analysen identifizieren in Sekundenschnelle APT-Beaconing, laterale Bewegungen und Insider-Missbrauch – und blockieren hochentwickelte Angriffe, lange bevor sie Schaden anrichten.

Risiken priorisieren, Fehler vermeiden

Grenzenlos skalierbar

Ein modulares, API-first-Produkt wächst mit Ihrer Umgebung mitund fügt neue Standorte, Clouds und Partner hinzu, während schnelle Wiederherstellung und langfristige Cyber-Resilienz erhalten bleiben.

Globale Unternehmen und kritische Infrastrukturen bauen auf unsere Sicherheit

Fortgeschrittene persistente Bedrohungen und Cyber-Kill-Chain

Ursprünglicher Kompromiss

Eine Phishing-Mail verleitet den Benutzer, auf einen schädlichen Link zu klicken oder einen infizierten Anhang zu öffnen. Dadurch erhält der Angreifer oder die Malware den ersten Zugangspunkt ins Netzwerk.

Angreifer erreicht Beharrlichkeit

Durch die Nutzung der lokalen Benutzerrechte oder die Ausnutzung bekannter lokaler Privilegien gelingt es dem Angreifer, Persistenz zu erreichen und eine Kommunikation zu einem C2-Server aufzubauen. Anschließend beginnt die lokale Erkundung der Netzwerkressourcen.

Seitwärtsbewegung und Privilegienerweiterung

Dem Angreifer gelingt es, sich über die Systeme hinweg zu bewegen und mehr und mehr Konten zu übernehmen, um die vollständige Kontrolle über das Netzwerk und die Server zu erlangen.

Datendiebstahl und Kompromittierung

Die kritischsten Anlagen werden offengelegt und kompromittiert, was zur Datenexfiltration oder Manipulation von technischen Daten führt.

Der Exeon-Weg

Exeon deckt alle Schritte der Cyber Kill Chain ab, angefangen von der ersten Zustellung der Phishing-E-Mail über die C2-Erkennung bis hin zur Datenexfiltration.

Unsere Produkte sind auf die frühzeitige Erkennung von Bedrohungen, die Erkennung lateraler Bewegungen, die Eskalation von Berechtigungen und die Datenexfiltration spezialisiert. Dies unterstützt Sicherheitsteams dabei, Angriffe zu stoppen, bevor sie kritische Geschäftsprozesse beeinträchtigen können.

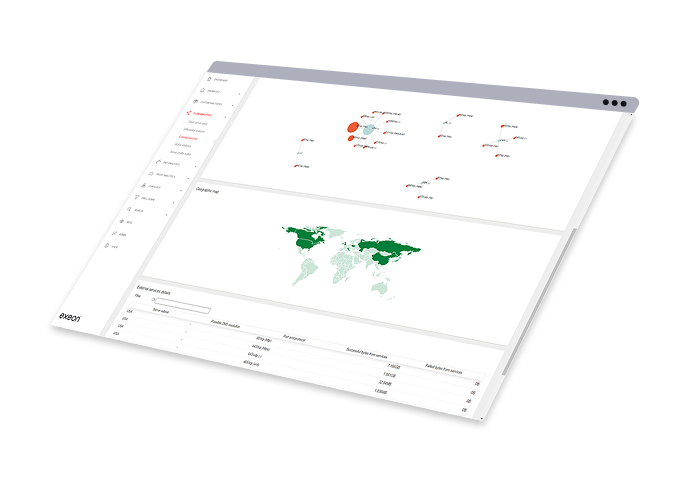

Exeon in Aktion

Verbessern Sie Ihre Sicherheitsstrategie – erfahren Sie in den folgenden Downloads, wie unsere KI- und Metadatenanalyse Präzision, Geschwindigkeit und Effizienz steigert.

Wie KI bei der Bedrohungsanalyse hilft

Weniger Fehlalarme mit AI

KI gegen fortgeschrittene Bedrohungen

Was unsere Kunden sagen

CISO, SWISS International Airlines

"Als Schweizer Nationalairline treibt uns die Leidenschaft für aussergewöhnliche Leistungen im Sinne unserer Leitsätze an. Eine stabile und sichere IT ist die wichtigste Grundlage für einen exzellenten Kundenservice. Für die Sicherheit der SWISS IT setzen wir Exeon als zentrales Cybersecurity-Tool ein, das vollständig von unserem langjährigen Partner Reist Telecom AG verwaltet wird. Eine perfekte Kombination und Lösung, um unser Netzwerk zu überwachen und Anomalien schnell zu erkennen."

Leiter IT-Sicherheit, PostFinance AG

"PostFinance hat sich wegen der offenen und zukunftsfähigen Architektur für Exeon.NDR entschieden. Dank der Möglichkeit, auf Hardware Sensoren zu verzichten und der Kontrolle über die Datenflüsse musste PostFinance keine grossen Änderungen an der bestehenden Infrastruktur vornehmen. Die Zusammenarbeit mit den kompetenten, technisch hochstehenden Exeon Mitarbeitenden hat überzeugt."

CEO & Gründer, Planzer

"Als CEO und Inhaber einer eng getakteten Logistikfirma kann ich mir Systemausfälle wegen Cybervorfällen nicht leisten. Mit Exeon.NDR haben wir bei Planzer eine Schweizer Lösung gefunden, um unser Netzwerk zu überwachen und Cyberbedrohungen frühzeitig zu erkennen."

Leiter Infrastruktur & Anwendungen, 3 Banken IT

"Wir schätzen vor allem die umfassende Netzwerktransparenz, die uns Exeon.NDR bietet.

Die Anomalieerkennung ist zudem äußerst präzise und ermöglicht es unseren Analysten, sich auf die wesentlichen Bedrohungen zu konzentrieren."

Direktor der Cybersicherheitsforschung, KuppingerCole

"Die Management- und Analystenschnittstellen sind intuitiv und können den Kunden wichtige Erkenntnisse liefern. Der Ansatz von Exeon zur Datenaufbewahrung hilft den Kunden, die Daten zur Einhaltung gesetzlicher Vorschriften lokal zu halten und die Kosten für die langfristige Speicherung zu reduzieren, indem nur die Ereignis-Metadaten aufbewahrt werden. Die Lösung unterstützt die wichtigsten Standards für den Austausch von Bedrohungsinformationen."

Netzwerk- und Sicherheitsingenieur, Solothurner Spitäler

"Exeon ist unser Cybersicherheits-Alarmsystem, das uns bei Netzwerkanomalien alarmiert. Die intuitive Benutzeroberfläche der Plattform hat uns überzeugt – ein Werkzeug, das unsere Daten und unser Netzwerk zuverlässig überwacht und sichert."

ICT-Projektleiter, WinGD

"Exeon bietet uns einen vollständigen Einblick in unsere Netzwerkdatenströme und erkennt automatisch verdächtiges Verhalten. Dank der KI-Algorithmen erkennen wir potenzielle Cyber-Bedrohungen sofort und können schnell und effizient reagieren. So verhindern wir, dass sich Angreifer unbemerkt in unseren Systemen bewegen, in die Infrastruktur eindringen oder bestehende Sicherheitsmassnahmen umgehen."

Senior Produkt Portfolio Manager Cyber Defense, Swisscom

"Exeon bietet zahlreiche funktionale Vorteile gegenüber konkurrierenden NDR-Produkten. Mit Exeon sind wir in der Lage, innovative Technologien und fortschrittliche Analysen zu nutzen, um unseren Kunden eine erstklassige Sicherheitslösung zu bieten. Gemeinsam sind wir bestrebt, die Sicherheitslandschaft zu verbessern."

Regional Practice Head, Wipro

"Exeon ist die ideale Lösung für den Übergang von einem Legacy-SOC zu einem Next-Generation-SOC. Sie verbessert die Erkennungsmöglichkeiten, minimiert das Alarmrauschen und reduziert die Kosten erheblich."

CEO, REAL Security

"Als führender Distributor sind wir immer auf der Suche nach zuverlässigen, innovativen und leistungsstarken Lösungen, um unser Portfolio zu stärken und die Zukunft der Cybersicherheit zu gestalten. Exeon hat immer wieder bewiesen, dass sie ein vertrauenswürdiger Partner sind, mit dem man leicht zusammenarbeiten kann. Ihre Lösung exeon.ndr hat bereits in verschiedenen Bereichen große Wirkung gezeigt."

Weitere Lösungen

Überwachung der Sicherheit von Applikationen

- Verarbeitet Protokolle und Datenströme mit hoher Geschwindigkeit, um Erkenntnisse über die Sicherheit zu gewinnen.

- Die anwendungsspezifische Protokollverarbeitung gewährleistet volle Flexibilität bei der Integration in Ihren Sicherheits-Stack.

- Kontinuierliche Überwachung mit fortschrittlicher Analytik.

IT-Sicherheitsüberwachung

Modernste Bedrohungserkennung, Echtzeit-Transparenz und KI-gesteuerte Analysen zum Schutz Ihres Netzwerks, Ihrer Anwendungen und Cloud-Umgebungen vor Angriffen.

- Nahtlose Multi-Cloud- und Hybrid-Integration.

- KI und ML, um Anomalien zu erkennen und zukünftige Risiken zu bewerten.

- Hohe Alarmtreue zur Verringerung der Ermüdung und der Arbeitsbelastung durch Alarme.

Erkennung von Anomalien und Bedrohungen in Echtzeit

Die KI-gestützte Echtzeiterkennung von Exeon identifiziert fortschrittliche Bedrohungen sofort und reduziert Risiken nachhaltig.

- Überlegene Modelle für maschinelles Lernen zur Erkennung.

- Klassifizierung der Bedrohung zur genauen Identifizierung.

- Kontinuierliche Optimierung und adaptives Lernen.

Alarmierung und Reporting

- Kontinuierliche Analyse des Netzwerkverkehrs.

- KI und ML zur Minimierung von Fehlalarmen und Ermüdungserscheinungen.

- Zukunftssichere Analysetechnologie mit einer intuitiven Benutzeroberfläche.

Branchenorientierte use cases

Use Case: Bank in Deutschland

DORA-Konformität, Bekämpfung von Bedrohungen wie APTs und Ransomware, verbesserte Erkennung von Bedrohungen und schnellere Reaktionszeiten.

Success Story: Logistik

Schnelllebiges, internationales Logistikunternehmen bekämpft Systemunterbrechungen durch Cybervorfälle mit Exeon.NDR.

Success Story: Bankwesen

Eine Cybersecurity-Fallstudie über PostFinance, eines der führenden Finanzinstitute für Privatkunden in der Schweiz.

Use Case: Maschinenbau & NIS2

OT/IIoT-Integration und Konformität: Wie ein Maschinenbauunternehmen seine Cybersicherheitslage verbessert.

Success Story: Schweizer Spitäler

Lesen Sie, wie unser Produkt zu einem unverzichtbaren Sicherheitsüberwachungsinstrument zum Schutz der IT- und OT-Netzwerke der Solothurner Spitäler wurde.

Globaler Hersteller WinGD

In diesem Video-Testimonial erklärt unser Kunde WinGD, wie Exeon.NDR seine Cybersicherheit stärkt.

Häufig gestellte Fragen

Exeon unterstützt Sicherheitsteams mit KI-gestützter Bedrohungserkennung, Echtzeit-Transparenz und automatisierter Reaktion auf Vorfälle, um komplexe Cyberbedrohungen zu identifizieren, zu verhindern und zu mindern. Seine skalierbaren, modularen Produkten sorgen für eine schnelle Wiederherstellung, minimieren Risiken und stärken die langfristige Widerstandsfähigkeit der Cybersicherheit.

Erkennung: Wie erkennen Exeon-Produkte Bedrohungen in meinem Netzwerk?

Exeon-Produkte nutzen fortschrittliche KI, um den Netzwerkverkehr in Echtzeit zu analysieren, Anomalien, verdächtiges Verhalten und komplexe Bedrohungen wie APTs und Insider-Angriffe zu identifizieren und so eine schnelle und genaue Erkennung zu gewährleisten. Automatisierte Mechanismen zur Priorisierung von Bedrohungen und zur Reaktion darauf ermöglichen es Sicherheitsteams, Risiken sofort und ohne Verzögerungen zu mindern, wodurch die Verweildauer unentdeckter Angriffe reduziert wird.

Prävention: Wie verhindert die Lösung potenzielle Sicherheitsverletzungen?

Incident Response: Wie helfen Exeon-Produkte meinem Team bei der Reaktion auf Vorfälle?

Exeon-Produkte automatisieren die Priorisierung und Reaktion auf Sicherheitsvorfälle, sodass sich Ihr Team auf schwerwiegende Bedrohungen konzentrieren kann, manuelle Eingriffe reduziert werden und schnellere Reaktionszeiten gewährleistet sind.

Wiederherstellung: Wie unterstützen Exeon-Produkte die Wiederherstellung nach einem Sicherheitsvorfall?

Wie helfen Exeon-Produkte Sicherheitsteams dabei, hohe Alarmvolumina und Ressourcenengpässe zu bewältigen?

Exeon-Produkte reduzieren die Alarmmüdigkeit durch den Einsatz von KI-gestützter Korrelation und risikobasierter Priorisierung, sodass sich Sicherheitsteams auf die kritischsten Bedrohungen konzentrieren können. Die Plattform automatisiert die Erkennung von Bedrohungen, die Reaktion auf Vorfälle und die Berichterstellung, minimiert den manuellen Arbeitsaufwand und ermöglicht es den Teams, effizienter zu reagieren. Darüber hinaus optimiert die nahtlose Integration mit SIEM- und SOAR-Plattformen die Arbeitsabläufe und verbessert die allgemeine Cybersicherheit.

Sehen Sie sich unsere APT-Erkennung in Aktion an

Eine Videodemonstration der Exeon-Produkte umfasst Algorithmen zur Domänengenerierung, maschinelles Lernen für Verhaltensanalysen, laterale Bewegungen und vieles mehr.